隨著數(shù)字化進程的加速,勒索軟件已成為網(wǎng)絡安全領域最嚴峻的威脅之一。它不僅對個人用戶和企業(yè)數(shù)據(jù)造成直接破壞,更可能引發(fā)業(yè)務中斷、財務損失乃至聲譽危機。因此,構建一套多層次、縱深化的防御體系,并結合先進的檢測與響應技術,已成為現(xiàn)代網(wǎng)絡安全的核心任務。將這些安全能力融入軟件產(chǎn)品的全生命周期檢驗檢測流程,是從源頭提升軟件安全質量、降低被攻擊風險的關鍵策略。

一、 勒索軟件的主要防御手段

防御的核心在于“事前預防”,旨在通過一系列技術和管理的組合拳,減少攻擊面,提升系統(tǒng)的固有安全性。

- 基礎安全加固:

- 最小權限原則: 為所有用戶、服務和應用程序分配完成其工作所需的最小權限,限制勒索軟件在系統(tǒng)內的橫向移動能力。

- 定期更新與補丁管理: 及時修復操作系統(tǒng)、應用程序及硬件固件中的已知漏洞,這是阻斷勒索軟件利用漏洞傳播的最有效方法之一。

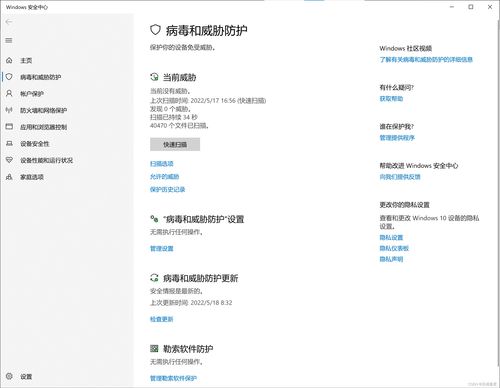

- 強化端點安全: 在所有終端設備(PC、服務器、移動設備)部署具備行為監(jiān)控、漏洞利用防護、應用程序控制等功能的下一代防病毒(NGAV)或端點檢測與響應(EDR)解決方案。

- 網(wǎng)絡與訪問控制:

- 網(wǎng)絡分段: 將網(wǎng)絡劃分為不同的安全區(qū)域,區(qū)域間通過防火墻等設備進行嚴格控制。即使某個區(qū)域被感染,也能有效遏制勒索軟件蔓延至核心生產(chǎn)網(wǎng)絡或關鍵數(shù)據(jù)存儲區(qū)。

- 電子郵件與網(wǎng)頁網(wǎng)關過濾: 部署高級威脅防護(ATP)方案,對郵件附件、鏈接及網(wǎng)頁內容進行深度掃描和沙箱分析,攔截釣魚郵件和惡意網(wǎng)站載荷。

- 多因素認證(MFA): 對關鍵系統(tǒng)(如遠程訪問、管理員賬戶、云控制臺)強制啟用MFA,即使憑證被盜,也能增加攻擊者獲取訪問權限的難度。

- 數(shù)據(jù)保護與恢復準備:

- 定期、離線的數(shù)據(jù)備份: 遵循“3-2-1”備份原則(至少3份副本,2種不同介質,1份異地/離線存儲)。確保備份數(shù)據(jù)與生產(chǎn)網(wǎng)絡隔離,防止備份數(shù)據(jù)被勒索軟件加密。這是遭受攻擊后最可靠的數(shù)據(jù)恢復手段。

- 數(shù)據(jù)分類與加密: 對敏感數(shù)據(jù)進行分類分級,并對靜態(tài)和傳輸中的數(shù)據(jù)進行加密。雖然加密無法阻止勒索軟件加密文件,但可以保護數(shù)據(jù)機密性,并在數(shù)據(jù)泄露時減輕影響。

二、 勒索軟件的關鍵檢測技術

檢測技術側重于“事中發(fā)現(xiàn)”,通過持續(xù)監(jiān)控和分析,在勒索軟件活動造成重大損害前識別并告警。

- 簽名與靜態(tài)分析: 傳統(tǒng)的基于特征碼的檢測方法,對已知勒索軟件家族有效,但難以應對新型或變種威脅。

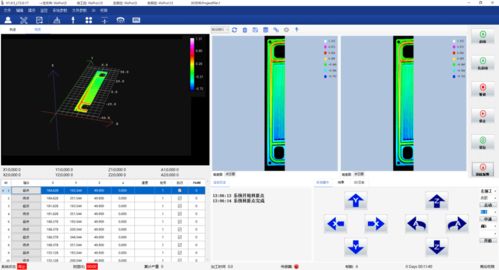

- 行為分析與啟發(fā)式檢測: 監(jiān)控進程、文件、網(wǎng)絡和注冊表等實體的異常行為,例如大量文件被快速加密、修改擴展名、連接到可疑C2服務器等。這種方法能有效檢測零日攻擊和未知勒索軟件。

- 人工智能與機器學習: 利用AI/ML模型分析海量數(shù)據(jù)(如文件屬性、API調用序列、網(wǎng)絡流量模式),建立正常行為基線,從而識別偏離基線的異常活動,實現(xiàn)更精準、更主動的威脅狩獵。

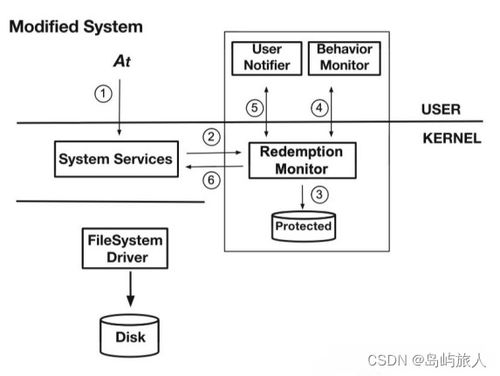

- 端點檢測與響應(EDR)與擴展檢測與響應(XDR): EDR工具在端點上持續(xù)收集詳細的活動數(shù)據(jù)(進程樹、網(wǎng)絡連接、文件操作等),并提供調查和響應能力。XDR則進一步整合了端點、網(wǎng)絡、云、郵件等多源數(shù)據(jù),提供跨環(huán)境的關聯(lián)分析與統(tǒng)一威脅視圖,極大提升了檢測復雜勒索軟件攻擊鏈的能力。

- 欺騙技術(蜜罐/蜜標): 在網(wǎng)絡中部署誘餌文件、虛假服務器或賬戶。一旦攻擊者觸碰這些誘餌,便會立即觸發(fā)高保真告警,明確指示發(fā)生了惡意入侵活動。

三、 在軟件產(chǎn)品檢驗檢測中的整合應用

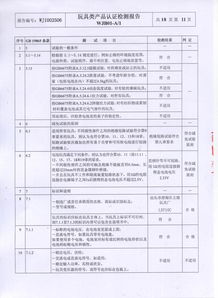

將上述防御與檢測理念前置到軟件產(chǎn)品的開發(fā)與交付階段,是構建安全供應鏈的必然要求。軟件產(chǎn)品的檢驗檢測應包含以下安全維度:

- 安全需求與設計審查: 在需求分析和架構設計階段,就將數(shù)據(jù)備份恢復機制、最小權限設計、輸入驗證、安全日志等安全要求納入產(chǎn)品規(guī)格。

- 安全編碼與組件檢測:

- 靜態(tài)應用程序安全測試(SAST): 在編碼階段分析源代碼,查找可能導致漏洞(如可能被勒索軟件利用的遠程代碼執(zhí)行、路徑遍歷漏洞)的安全缺陷。

- 軟件成分分析(SCA): 檢測第三方庫、框架和開源組件中的已知漏洞,避免引入“帶病”組件。

- 動態(tài)安全測試與滲透測試:

- 動態(tài)應用程序安全測試(DAST): 在測試或運行環(huán)境下模擬外部攻擊,檢測運行時漏洞。

- 滲透測試: 模擬真實勒索軟件攻擊者的戰(zhàn)術、技術和流程(TTPs),對軟件產(chǎn)品或其運行環(huán)境進行紅隊演練,驗證整體安全防護的有效性。

- 運行時自保護與監(jiān)控集成: 對于交付的軟件產(chǎn)品,可考慮集成輕量級的安全SDK或代理,使其具備基本的異常行為監(jiān)控、日志記錄和自保護能力,并能與客戶部署的EDR/XDR或安全信息與事件管理(SIEM)系統(tǒng)對接,便于客戶進行統(tǒng)一的安全監(jiān)控。

- 安全配置指南與交付物檢驗: 為軟件產(chǎn)品提供詳盡的安全部署和配置手冊。在最終交付檢驗時,核查安裝包簽名、文件完整性、默認配置安全性等,確保交付物本身未被篡改或植入惡意代碼。

結論

應對勒索軟件威脅,需要防御、檢測、響應并重的綜合策略。而最經(jīng)濟有效的安全措施,是將其“左移”至軟件產(chǎn)品的開發(fā)與檢驗檢測生命周期之中。通過將安全需求、安全編碼、安全測試與安全交付深度整合,不僅能顯著降低軟件自身的安全風險,更能為最終用戶構建一個更具韌性的安全基礎,從而在日益嚴峻的勒索軟件威脅面前,建立起一道堅實的“源頭防線”。