在網絡安全領域,攻擊與防御的較量從未停歇,形成了一場動態的、不斷升級的“軍備競賽”。單純地爭論“攻”與“防”誰更厲害,如同詢問矛與盾孰強孰弱,答案往往取決于具體的技術、資源、時機和場景。攻擊者(攻)常以出其不意、單點突破見長,而防御者(防)則需構建全面、縱深、持續的防護體系。在當代,這場博弈的核心前沿之一,便是人工智能(AI)技術的深度應用與激烈對抗,尤其在惡意軟件檢測與軟件產品檢驗檢測領域,AI正扮演著日益關鍵的雙重角色。

一、AI作為防御之盾:賦能惡意軟件檢測

傳統的惡意軟件檢測主要依賴基于簽名的檢測和基于啟發式規則的靜態/動態分析,難以應對海量、多變、隱蔽的新型威脅,尤其是零日漏洞攻擊和高級持續性威脅(APT)。AI技術,特別是機器學習(ML)和深度學習(DL),為防御方帶來了革命性的提升:

- 高效特征學習與模式識別:AI模型可以從海量的軟件樣本(包括惡意和良性)中自動學習復雜的特征和模式,無需完全依賴人工定義的規則。這使其能夠識別出經過混淆、加殼、多態變形的惡意軟件,甚至發現未知的惡意代碼家族。

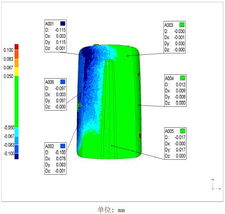

- 行為分析與異常檢測:通過監控軟件在沙箱或真實環境中的運行時行為(如系統調用、網絡活動、文件操作),AI模型可以建立正常行為的基線,并敏銳地識別出偏離基線的異常活動,從而檢測出那些靜態特征不明顯的惡意軟件。

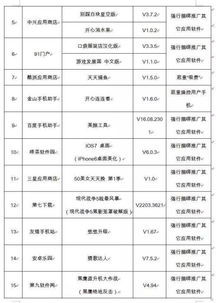

- 大規模自動化處理:AI系統能夠7x24小時不間斷地分析數以百萬計的文件,實現檢測的自動化與規模化,極大提升了安全運營中心(SOC)的效率和響應速度。

- 威脅情報挖掘與預測:AI可以關聯分析來自多源的安全數據(如日志、流量、端點信息),挖掘潛在的威脅關聯,并進行一定程度的攻擊預測,實現更主動的防御。

在軟件產品檢驗檢測層面,AI同樣大顯身手。它不僅可以用于檢測軟件中是否被嵌入了惡意代碼,還能輔助進行代碼質量分析、漏洞挖掘(如模糊測試的智能化)、合規性檢查等,確保軟件在發布前的安全性與可靠性。

二、AI作為攻擊之矛:催生新型對抗手段

技術本身并無善惡,AI的強大能力同樣被攻擊者所覬覦和利用,使得攻防對抗進入了一個新的、更復雜的維度:

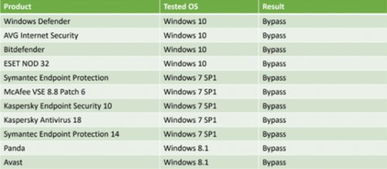

- 生成對抗性樣本:攻擊者利用對抗性機器學習技術,對惡意軟件進行細微的、人眼難以察覺的修改(如修改部分字節、添加擾動),從而“欺騙”AI檢測模型,使其將惡意樣本誤判為良性。這是當前AI安全領域最直接的對抗形式。

- 自動化漏洞挖掘與利用:AI可以輔助攻擊者更快地發現軟件中的漏洞,并自動生成利用代碼。自動化攻擊工具鏈使得攻擊的門檻降低,速度加快。

- 智能社會工程攻擊:基于AI的深度偽造(Deepfake)技術可以生成逼真的虛假音視頻,用于釣魚攻擊或身份欺詐,使得傳統基于內容識別的防御手段失效。

- 規避行為檢測:惡意軟件可以通過AI技術學習并模擬正常軟件的行為模式,或者以更緩慢、更分散的方式執行惡意操作,以繞過基于行為分析的檢測系統。

三、對抗升級:AI與AI的正面交鋒

至此,攻防博弈演變為“AI驅動的攻擊”與“AI驅動的防御”之間的直接對抗。這促使防御技術必須持續進化:

- 發展對抗魯棒的AI模型:研究能夠抵抗對抗性樣本干擾的檢測模型,如使用對抗訓練、防御性蒸餾等技術增強模型的魯棒性。

- 構建多層融合檢測體系:不單純依賴單一AI模型,而是將靜態分析、動態行為分析、威脅情報、AI檢測等多種技術手段進行深度融合與關聯,構建縱深防御體系。即使一種檢測方法被繞過,其他層仍可能發現威脅。

- 利用AI進行對抗模擬與紅隊測試:防御方同樣可以利用AI模擬攻擊者的思維和手段,對自身的檢測系統和軟件產品進行持續的滲透測試和漏洞評估,提前發現薄弱環節。

- 重視數據安全與模型安全:保護用于訓練AI模型的干凈數據,防止其被污染;同時保障模型本身的安全性,防止被竊取或逆向工程。

結論

在“攻”與“防”的永恒博弈中,沒有永恒的勝者。AI技術的引入,如同為雙方都提供了更強大的武器和盔甲,既顯著提升了惡意軟件檢測與軟件安全檢驗的能力,也帶來了前所未有的新型威脅。當前,攻擊者在利用AI追求“突破一點”的敏捷與隱蔽,而防御者則在利用AI構建“全面設防”的體系與韌性。

因此,“厲害”與否是動態的、相對的。勝利的天平傾向于那些能更快學習、更快適應、更創新地運用技術(包括AI)的一方。對于軟件產業和安全領域而言,關鍵在于認識到這場博弈的長期性和復雜性,必須將AI安全能力深度融入軟件開發生命周期(DevSecOps)和持續的安全運營中,形成“檢測-響應-學習-增強”的閉環。唯有如此,才能在AI時代的攻防對抗中,為數字世界筑起更堅固的防線。